Промышленные шлюзы устраняют разрыв между операционными технологиями (OT) в заводских цехах и инфраструктурой информационных технологий (IT), осуществляя перевод между различными промышленными протоколами и обеспечивая при этом возможность граничных вычислений и функции кибербезопасности. Печатная плата должна поддерживать несколько интерфейсов связи с соответствующей изоляцией, предоставляя вычислительные ресурсы для преобразования протоколов, фильтрации данных и локальной аналитики.

В этом руководстве рассматриваются вопросы проектирования печатных плат для промышленных шлюзов, которые соединяют устаревшие и современные системы автоматизации.

В этом руководстве

- Архитектура многопротокольного интерфейса

- Изоляция сети и безопасность

- Платформа граничных вычислений

- Проектирование питания и защита от внешних воздействий

- Связь и расширение

- Реализация кибербезопасности

Архитектура многопротокольного интерфейса

Промышленные шлюзы подключаются к разнообразному оборудованию с использованием последовательных протоколов (Modbus RTU, PROFIBUS), полевых шин (PROFINET, EtherNet/IP) и современных вариантов промышленного Ethernet. Печатная плата должна поддерживать несколько типов интерфейсов с соответствующим формированием сигнала и изоляцией для каждого.

Последовательные интерфейсы остаются необходимыми для подключения устаревшего оборудования. Трансиверы RS-232, RS-485 и RS-422 с промышленной защитой от перенапряжения обеспечивают соединение с ПЛК, приводами и датчиками, которым может быть несколько десятков лет. Сети RS-485 требуют правильной терминации и отказоустойчивого смещения, которые должна поддерживать печатная плата.

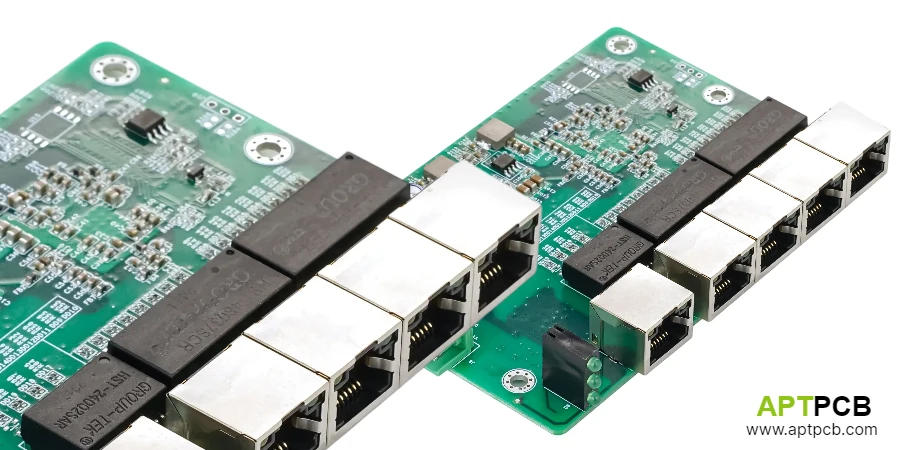

Интерфейсы промышленной связи, такие как PROFINET и EtherNet/IP, используют стандарты физического уровня Ethernet, но требуют специфических стеков протоколов и иногда специализированного оборудования для вариантов реального времени. Печатная плата шлюза вмещает несколько портов Ethernet с промышленными PHY и магнитными элементами.

Требования к проектированию интерфейса

- Последовательные порты: RS-232/485/422 с защитой от электростатического разряда 15 кВ и защитой от перенапряжения согласно IEC 61000-4-5.

- Порты Ethernet: 10/100/1000 Мбит/с с промышленными PHY; разъемы M12 или RJ45.

- Интерфейс CAN: Поддержка шины CAN для подключения CANopen и DeviceNet.

- Изоляция: Гальваническая развязка между различными сетевыми сегментами; типичное рабочее напряжение 2,5 кВ.

- Оборудование протокола: FPGA или специализированные контроллеры для детерминированной обработки протоколов.

- Опции расширения: Модульная архитектура для дополнительных интерфейсных карт.

Изоляция сети и безопасность

Шлюзы, соединяющие сети OT с ИТ-инфраструктурой, должны обеспечивать изоляцию, предотвращающую распространение сетевых возмущений между доменами. Эта изоляция имеет как электрические, так и логические компоненты — гальваническая развязка предотвращает контуры заземления и переходные процессы, а логическая изоляция посредством брандмауэра и валидации протоколов предотвращает киберугрозы.

Электрическая изоляция между сетевыми портами использует трансформаторные магнитные элементы Ethernet или оптопары/цифровые изоляторы для последовательных интерфейсов. Уровень изоляции должен превышать рабочее напряжение между сетями плюс ожидаемые переходные процессы. Компоновка печатной платы должна поддерживать пути утечки и зазоры между изолированными доменами.

Функции сетевой безопасности, включая брандмауэр с отслеживанием состояния, глубокую проверку пакетов и обнаружение аномалий, выполняются на процессоре шлюза. Вычислительные ресурсы и память должны обеспечивать выполнение функций безопасности наряду с преобразованием протоколов без создания проблем с задержкой.

Проектирование изоляции и безопасности

- Изоляция порт-порт: Изоляция 2,5-4 кВ между сетевыми портами защищает от разности потенциалов земли.

- Раздельные домены заземления: Каждый изолированный порт имеет независимый эталон заземления; отсутствие непреднамеренной связи.

- Обработка брандмауэра: Бюджет ресурсов процессора включает накладные расходы на функции безопасности.

- Безопасная загрузка: Аппаратная поддержка безопасной загрузки и аутентификации прошивки.

- Обнаружение взлома: Опциональные переключатели взлома обнаруживают открытие корпуса.

- Хранение ключей: Защищенный элемент или TPM для хранения криптографических ключей.

Платформа граничных вычислений

Современные промышленные шлюзы выполняют функции граничных вычислений, включая агрегацию данных, предварительную обработку и локальную аналитику, что снижает нагрузку на облачный канал и позволяет быстрее реагировать на локальные события. Платформа обработки должна балансировать производительность с энергопотреблением и стоимостью.

Процессоры на базе ARM (Cortex-A53/A72) или встраиваемые процессоры x86 обеспечивают вычислительную основу. Выбор зависит от требований экосистемы программного обеспечения — промышленные дистрибутивы на базе Linux предпочитают ARM или x86; специфические стеки протоколов могут требовать определенных архитектур.

Память и хранилище должны вмещать операционную систему, стеки протоколов, программное обеспечение безопасности и буферизацию данных для работы в режиме промежуточного хранения при перебоях в сети. Проектирование печатной платы промышленного управления должно поддерживать интерфейсы памяти DDR4 и хранилище eMMC или SSD с промышленным температурным рейтингом.

Архитектура граничных вычислений

- Выбор процессора: Серия ARM Cortex-A или встраиваемый x86; баланс производительности, мощности и экосистемы ПО.

- Память: 1-8 ГБ DDR4 с промышленным температурным рейтингом; опция ECC для критически важных приложений.

- Хранилище: eMMC или промышленный SSD; типично 16-128 ГБ; поддержка регистрации данных и локального архива.

- Возможность реального времени: Раздел RTOS или выделенный процессор реального времени для детерминированных задач.

- Ускорение: Опциональная FPGA или ИИ-ускоритель для специализированной граничной обработки.

- Сторожевой таймер: Аппаратный сторожевой таймер с настраиваемым таймаутом и действиями по восстановлению.

Проектирование питания и защита от внешних воздействий

Промышленные шлюзы работают от питания 24 В постоянного тока, распространенного в системах автоматизации, с широким допуском входного напряжения (18-32 В), учитывающим колебания напряжения в заводских условиях. Система питания должна обеспечивать стабильное питание платформы обработки, выдерживая переходные процессы и события обратной полярности.

Экологические требования включают рабочий диапазон от -40°C до +70°C для монтажа на DIN-рейку в шкафах управления, конформное покрытие для влагостойкости и устойчивость к вибрации для мобильных или жестких условий установки. Промышленное изготовление печатных плат должно использовать материалы и процессы, соответствующие этим условиям.

Энергопотребление влияет как на тепловое проектирование, так и на выбор ИБП для бесперебойной работы. Эффективное преобразование энергии минимизирует выделение тепла в закрытых установках; режимы сна снижают потребление в периоды бездействия, сохраняя присутствие в сети.

Проектирование питания и защиты от внешних воздействий

- Диапазон входного напряжения: 18-32 В пост. тока с допуском переходных процессов до 36 В; защита от обратной полярности.

- Эффективность: Эффективность преобразования 85%+ минимизирует выделение тепла.

- Защита от перенапряжения: Устойчивость к перенапряжениям IEC 61000-4-5 на входе питания.

- Температурный диапазон: -40°C до +70°C рабочий; -40°C до +85°C хранение.

- Конформное покрытие: Выборочное покрытие для устойчивости к влажности и загрязнению.

- Соответствие ЭМС: Устойчивость IEC 61000-6-2; эмиссия IEC 61000-6-4 для промышленных сред.

Связь и расширение

Шлюзы требуют подключения для настройки, мониторинга и опционального беспроводного расширения. Порты USB обеспечивают локальный доступ; опциональные модули Wi-Fi или сотовой связи обеспечивают беспроводное подключение для удаленных объектов или мобильных приложений.

Сотовая связь (4G LTE/5G) позволяет выполнять удаленные установки там, где проводное подключение непрактично. Печатная плата должна предусматривать монтаж сотового модуля с соответствующими антенными соединениями и разъемом для SIM-карты. Сертификация сотового модуля добавляет требования к тестированию SAR и RF.

Опции беспроводной связи включают Wi-Fi для локального подключения, Bluetooth для настройки и протоколы LPWAN (LoRa, NB-IoT) для агрегации сенсорных сетей. Конструкция и размещение антенны существенно влияют на производительность беспроводной связи.

Опции подключения

- Порты USB: USB 2.0/3.0 для локальной настройки, периферийных устройств или адаптеров USB-to-serial.

- Wi-Fi: 802.11ac/ax для локального беспроводного подключения; опции внутренней или внешней антенны.

- Сотовая связь: Слот для модуля 4G LTE Cat M1/NB-IoT или 5G; разъем для SIM-карты; разъемы антенны.

- Bluetooth: BLE для настройки мобильных устройств и сервисов близости.

- SD-карта: Опциональный слот для SD-карты для резервного копирования конфигурации или экспорта данных.

- Интерфейс дисплея: Опциональный разъем HDMI или дисплея для локальной визуализации.

Реализация кибербезопасности

Промышленные шлюзы представляют собой критические точки контроля безопасности на границе OT/IT. Печатная плата должна поддерживать аппаратные функции безопасности, дополняющие программную защиту, обеспечивая эшелонированную защиту от киберугроз.

Безопасная загрузка с использованием аппаратного корня доверия гарантирует выполнение только аутентифицированной прошивки. Модули TPM (Trusted Platform Module) или микросхемы защищенных элементов обеспечивают защищенное от взлома хранение ключей и криптографическое ускорение для безопасных коммуникаций.

Требования промышленной безопасности определяют особенности проектирования, включая физическое обнаружение взлома, механизмы безопасного обновления прошивки и аппаратно-принудительную защиту памяти, предотвращающую распространенные векторы атак.

Проектирование аппаратной безопасности

- Безопасная загрузка: Аппаратный корень доверия с проверкой цепочки доверия в процессе загрузки.

- TPM/Защищенный элемент: Аппаратное хранение ключей и криптографическое ускорение.

- Аппаратная криптография: Ускорение AES для производительности зашифрованной связи.

- Защита памяти: Изоляция между доменами безопасности, обеспечиваемая MPU или MMU.

- Обнаружение взлома: Переключатели обнаруживают открытие корпуса; опциональная сетка для обнаружения физической атаки.

- Безопасное обновление: Подписанные обновления прошивки с защитой от отката.

Резюме

Проектирование печатных плат промышленных шлюзов интегрирует множественные интерфейсы связи, вычислительные возможности и функции безопасности в системы, которые соединяют устаревшее оборудование автоматизации с современной ИТ-инфраструктурой. Сочетание разнообразия протоколов, требований к изоляции, потребностей в граничных вычислениях и соображений кибербезопасности создает проблемы проектирования, требующие внимания как к традиционному проектированию печатных плат, так и к новым требованиям Индустрии 4.0. Успех зависит от понимания того, как эти разнообразные требования взаимодействуют и влияют на решения по архитектуре системы.