Réponse rapide sur les PCB de protocole de sécurité (30 secondes)

La conception d'un PCB de protocole de sécurité impose de trouver le bon équilibre entre l'intégrité des signaux à haute vitesse pour les données chiffrées et les protections physiques contre les intrusions. Qu'il s'agisse d'un PCB de sécurité réseau ou d'un module matériel de sécurité (HSM), le processus de fabrication doit respecter des tolérances plus strictes que celles de l'électronique grand public classique.

- Contrôle d'impédance : Les protocoles critiques, tels que PCIe, Ethernet ou les bus de chiffrement propriétaires, exigent une adaptation d'impédance stricte, généralement de ±5% à ±10%, pour éviter les pertes de paquets et les erreurs de synchronisation.

- Maillages anti-effraction : Les conceptions de haute sécurité utilisent souvent des maillages de cuivre actifs sur les couches externes ou internes, avec des largeurs et espacements de pistes pouvant descendre jusqu'à 0,10 mm (4 mil), afin de détecter le perçage ou le sondage physique.

- Vias enterrés : Utilisez des vias enterrés pour dissimuler les clés de sécurité critiques et les réseaux sensibles dans les couches internes, afin de les rendre difficiles d'accès depuis l'extérieur.

- Choix des matériaux : Des matériaux à faibles pertes sont indispensables dans les PCB d'analyseur de protocole fonctionnant à haute fréquence, afin de limiter l'atténuation du signal et le décalage temporel.

- Normes de propreté : La contamination ionique doit être réduite au minimum pour éviter les courants de fuite susceptibles de déclencher de fausses alarmes dans les circuits sensibles à maillage actif.

- Validation : Un test de netlist à 100% ainsi que des mesures TDR sont obligatoires pour vérifier que la carte physique correspond exactement à l'intention de sécurité prévue au design.

Quand un PCB de protocole de sécurité est pertinent (et quand il ne l'est pas)

Toutes les cartes ne justifient pas une fabrication de niveau sécurité. Savoir quand appliquer ces exigences rigoureuses aide à mieux équilibrer coût et performance.

Les standards de sécurité s'appliquent lorsque :

- Modules matériels de sécurité (HSM) : Les équipements qui stockent des clés cryptographiques exigent des maillages anti-effraction physiques et des couches de signal enterrées.

- Équipements de sécurité réseau : Les pare-feu à haut débit et les passerelles VPN ont besoin de matériaux à faibles pertes pour traiter un trafic chiffré sans ajouter de latence.

- Systèmes LIDAR et de périmètre : Les PCB de sécurité LIDAR nécessitent une synchronisation très précise et une forte immunité au bruit pour traiter correctement les données de temps de vol.

- Défense et aérospatial : Les systèmes soumis à FIPS 140-2 ou à des exigences comparables imposent des caractéristiques physiques de sécurité spécifiques sur le PCB.

- Ponts de protocole : Un PCB de pont de protocole qui relie un domaine sécurisé à un domaine non sécurisé doit garantir l'isolation et limiter la diaphonie.

Une fabrication PCB standard suffit lorsque :

- Capteurs IoT généraux : Tant qu'aucune donnée classifiée n'est traitée, un FR4 standard et des spécifications IPC Classe 2 sont en général suffisants.

- Périphériques grand public : Des claviers ou souris non chiffrés ne justifient pas le coût de vias enterrés ni de maillages anti-effraction.

- Logique de prototypage précoce : Dans les premières phases de prototypage, où les fonctions de sécurité sont majoritairement gérées par logiciel.

- Cartes de contrôle basse vitesse : Les simples cartes de gestion d'alimentation n'ont souvent pas besoin de contrôle d'impédance haute vitesse ni de dispositifs anti-effraction.

Règles et spécifications des PCB de protocole de sécurité (paramètres clés et limites)

Pour qu'un PCB de protocole de sécurité fonctionne correctement et résiste aux attaques, des règles de fabrication explicites doivent être inscrites dans les notes de fabrication.

| Règle | Valeur/plage recommandée | Pourquoi c'est important | Comment vérifier | Si ignoré |

|---|---|---|---|---|

| Tolérance d'impédance | ±5% (haute vitesse) ou ±10% (standard) | Garantit l'intégrité du signal pour les flux de données chiffrées. | Coupons TDR (Time Domain Reflectometry). | Corruption des données, perte de paquets, échec de communication. |

| Largeur de piste du maillage anti-effraction | 0,10mm - 0,127mm (4-5 mil) | Détecte les intrusions physiques comme le perçage ou l'arrachement. | AOI (inspection optique automatisée). | Les attaquants peuvent contourner le maillage sans déclencher d'alarme. |

| Espacement du maillage anti-effraction | 0,10mm - 0,127mm (4-5 mil) | Empêche le pontage ou le contournement du maillage. | AOI et test électrique (E-Test). | Courts-circuits ou sondage physique non détecté. |

| Constante diélectrique (Dk) | Stable (par ex. 3,4 - 3,8 pour la haute vitesse) | Influence la vitesse de propagation du signal et l'impédance. | Fiche matériau et analyse de stackup. | Désadaptation d'impédance, décalage temporel sur les protocoles rapides. |

| Type de via | Borgne et/ou enterré | Cache les réseaux sensibles aux accès externes. | Inspection RX. | Les signaux critiques restent exposés au sondage de surface. |

| Poids cuivre | 0,5 oz - 1 oz (couches internes) | Un cuivre plus fin permet d'obtenir des lignes d'attaque plus fines pour les maillages. | Analyse en microsection. | Impossible de graver un maillage fin de façon fiable ; courts-circuits. |

| Couleur du masque de soudure | Noir ou noir mat | Rend les pistes moins visibles et complique la rétro-ingénierie. | Inspection visuelle. | Les pistes sont faciles à repérer, ce qui aide à cartographier le circuit. |

| Nombre de couches | 4 - 12+ couches | Permet d'enfouir les signaux sensibles entre des plans de masse. | Vérification du stackup. | Fuites EMI et signaux de sécurité exposés. |

| Contamination ionique | < 1,56 µg/cm² équiv. NaCl | Évite les courants de fuite dans les circuits anti-effraction à haute impédance. | Test ROSE / chromatographie ionique. | Fausses alarmes dues à l'humidité ou à la contamination. |

| Budget de skew | < 5ps par pouce | Critique pour les paires différentielles dans les PCB d'analyseur de protocole. | Simulation et TDR. | Erreurs de synchronisation dans les interfaces rapides. |

Étapes de mise en œuvre des PCB de protocole de sécurité (points de contrôle du processus)

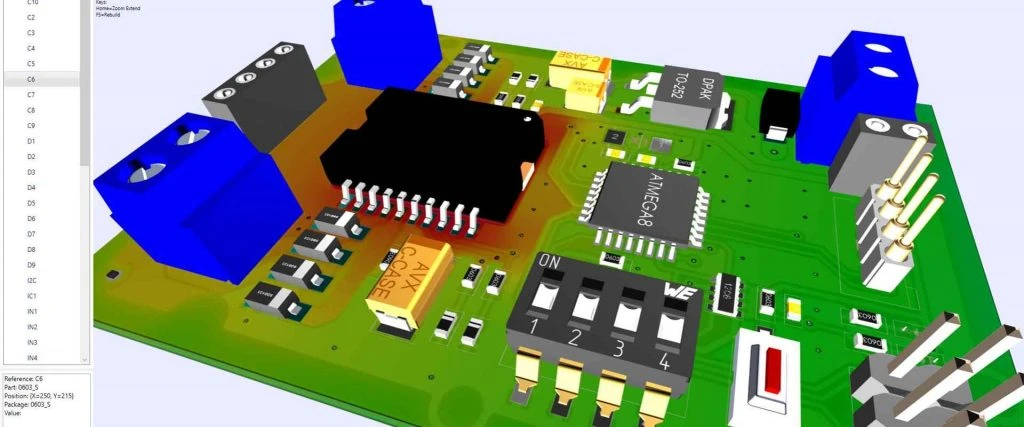

La réussite d'un PCB de protocole de sécurité exige un contrôle strict du processus, du design jusqu'à l'assemblage final. APTPCB (APTPCB PCB Factory) recommande les points de contrôle suivants pour garantir la conformité sécurité.

- Définir la frontière de sécurité : Identifiez la zone du PCB contenant des secrets critiques comme les clés ou les processeurs. Cette zone exige la plus forte densité de protection, avec maillages et vias enterrés.

- Choisir le matériau et le stackup : Sélectionnez les matériaux en fonction de la vitesse du signal. Pour un PCB de sécurité réseau fonctionnant à 10GbE+, utilisez des stratifiés à faibles pertes comme Megtron 6 ou Rogers. Définissez un stackup qui place les signaux sensibles sur des couches internes en configuration stripline.

- Concevoir le maillage anti-effraction : Générez un motif en serpentin sur les couches externes, et si nécessaire sur des couches internes, autour de la zone sécurisée. Le motif doit être aléatoire ou optimisé pour éviter un contournement simple.

- Router les interfaces haute vitesse : Routez les paires différentielles PCIe, DDR et équivalentes avec un appairage strict de longueur. Elles ne doivent pas traverser des plans fractionnés afin de conserver des chemins de retour propres.

- Effectuer une revue DFM : Soumettez les Gerber pour vérification DFM. Demandez explicitement au fabricant de confirmer que les lignes fines du maillage restent dans ses capacités de gravure avec le poids cuivre choisi.

- Fabriquer avec profondeur contrôlée : Si des vias borgnes sont utilisés, la profondeur de perçage doit être tenue avec précision pour éviter toute connexion involontaire vers d'autres couches.

- Tester électriquement à 100% : Réalisez un test par sonde mobile ou lit à clous sur 100% des nets. Pour les cartes de sécurité, les seuils d'ouverture/court-circuit doivent être stricts afin de détecter les microdéfauts du maillage.

- Valider l'impédance : Utilisez le TDR pour mesurer l'impédance réelle des coupons de test. Cela confirme que l'épaisseur diélectrique et la largeur de piste respectent les spécifications du design.

- Rendre la carte visuellement opaque : Appliquez un masque de soudure opaque, généralement noir, et supprimez les marquages sérigraphiques inutiles révélant la valeur ou la fonction des composants.

- Réaliser l'audit qualité final : Vérifiez qu'aucun fil de reprise ni cavalier n'est présent, car cela est inacceptable sur du matériel de haute sécurité.

Dépannage des PCB de protocole de sécurité (modes de défaillance et corrections)

Les problèmes rencontrés sur les PCB de protocole de sécurité prennent souvent la forme de défauts d'intégrité du signal ou de fausses alarmes de sécurité.

Symptôme : fausses alarmes d'effraction (déclenchement du maillage actif)

- Causes : contamination ionique provoquant des courants de fuite ; microfissures dans les pistes fines du maillage ; surgravure.

- Vérifications : effectuez un contrôle de propreté ionique. Vérifiez l'intégrité des pistes par microsection.

- Correction : améliorez le lavage des cartes. Augmentez légèrement la largeur des pistes si l'impédance le permet.

- Prévention : utilisez des procédés de gravure de haute qualité et imposez des limites strictes de propreté.

Symptôme : taux d'erreur binaire (BER) élevé sur les liaisons chiffrées

- Causes : désadaptation d'impédance ; diaphonie excessive ; pertes diélectriques trop élevées.

- Vérifications : examinez les rapports TDR. Contrôlez les diagrammes de l'œil sur le PCB de l'analyseur de protocole.

- Correction : relancez un PCB avec stackup corrigé ou matériau à plus faibles pertes.

- Prévention : simulez l'intégrité du signal dès la phase de conception et utilisez une fabrication à impédance contrôlée.

Symptôme : échec EMI sur un PCB de sécurité périmétrique

- Causes : chemins de retour incomplets ; alimentation bruyante ; horloges rapides exposées.

- Vérifications : effectuez un balayage en champ proche. Contrôlez les vias de stitching de masse.

- Correction : ajoutez des capots de blindage et améliorez la mise à la terre à la révision suivante.

- Prévention : enterrez les horloges rapides entre des plans de masse en stripline.

Symptôme : connexion intermittente sur un design rigide-flexible de sécurité

- Causes : contrainte sur les vias proches du rayon de courbure ; fissuration du conducteur.

- Vérifications : réalisez une microsection de la zone flexible.

- Correction : éloignez les vias des zones de pliage et utilisez des teardrops sur les pastilles.

- Prévention : suivez des règles strictes de conception rigide-flexible pour les rayons de courbure et les ouvertures de coverlay.

Symptôme : problèmes de skew sur les paires différentielles

- Causes : effet de tissage du verre ; décalage de longueur.

- Vérifications : mesurez le skew par TDR.

- Correction : faites pivoter le design de 10 degrés sur le panneau ou adoptez un matériau de type spread glass.

- Prévention : imposez du spread glass ou du flat glass pour les paires différentielles haute vitesse.

Comment choisir un PCB de protocole de sécurité (décisions de conception et compromis)

Choisir la bonne architecture pour un PCB de protocole de sécurité revient à arbitrer entre coût, niveau de sécurité et performance du signal.

Rigide vs. rigide-flexible pour la sécurité

- PCB rigides : moins coûteux et plus simples à fabriquer. Pour les sécuriser, il faut souvent ajouter un boîtier métallique séparé ou un enrobage.

- PCB rigides-flexibles : permettent d'envelopper l'électronique sensible et de créer une enveloppe anti-effraction en trois dimensions. La sécurité augmente, mais le coût et le délai augmentent aussi fortement.

FR4 standard vs. matériaux à faibles pertes

- FR4 standard : suffisant pour des clés de sécurité à bas débit et pour la logique de base d'un PCB de sécurité périmétrique. Solution économique et facile à obtenir.

- Matériaux à faibles pertes (Rogers/Megtron) : indispensables pour les PCB de sécurité réseau traitant un trafic rapide à partir de 10Gbps. Plus chers et plus délicats à laminer, mais nécessaires pour l'intégrité du signal.

Maillage anti-effraction actif vs. passif

- Maillage passif : simple blindage à la masse. Facile à produire, mais protection limitée contre les techniques de sondage avancées.

- Maillage actif : circuits continus surveillés par le processeur. Si le circuit est rompu ou court-circuité, l'équipement efface ses clés. Cela exige des capacités trace/space plus fines et un traitement plus propre.

Vias borgnes/enterrés vs. traversants

- Traversants : solution la moins coûteuse, mais tous les signaux restent accessibles depuis la face inférieure, ce qui simplifie le sondage.

- Borgnes/enterrés : indispensables pour une sécurité élevée. Les vias enterrés gardent les signaux entièrement internes. Cela augmente les cycles de lamination et le coût de 30 à 50%.

FAQ sur les PCB de protocole de sécurité (coût, délai, défauts courants, critères d'acceptation, fichiers DFM)

1. Quel impact a un maillage anti-effraction sur le coût du PCB ? Un maillage anti-effraction à pas fin fait souvent entrer la carte dans la catégorie HDI, en raison de contraintes trace/espace comme 3/3 mil ou 4/4 mil. Le coût de la carte nue augmente alors fréquemment de 20 à 40% à cause d'un rendement plus faible et d'une inspection plus sévère.

2. Quel est le délai typique pour un PCB de protocole de sécurité ? Un prototype standard prend 5 à 7 jours. En revanche, les designs avec vias borgnes/enterrés ou matériaux spéciaux pour des PCB de sécurité LIDAR demandent généralement 10 à 15 jours ouvrés à cause des laminations séquentielles.

3. APTPCB peut-il fabriquer des PCB avec maillage anti-effraction actif ? Oui. APTPCB est spécialisé dans la fabrication de PCB pour équipements de sécurité, avec la capacité de graver des lignes jusqu'à 3 mil sur des couches de maillage actif et de les vérifier par AOI.

4. Quels fichiers faut-il fournir pour une revue DFM d'une carte de sécurité ? Il faut fournir les Gerber (RS-274X), le fichier de perçage, une netlist IPC-356 et un dessin de stackup détaillant les exigences d'impédance et de matériau. La netlist est particulièrement importante pour valider le maillage.

5. Comment vérifiez-vous l'intégrité des pistes de sécurité enterrées ? Nous utilisons un test de netlist IPC-356. Le testeur à sonde mobile vérifie continuité et isolement à partir de la netlist extraite de vos données CAO, afin de confirmer que les réseaux enterrés ne sont pas en court-circuit avec des plans.

6. Quelle finition de surface convient le mieux aux PCB de sécurité ? ENIG (nickel chimique / or immersion) est généralement préféré. Cette finition fournit une surface plane pour les composants à pas fin comme les BGA des contrôleurs de sécurité et offre une excellente résistance à la corrosion à long terme.

7. Comment éviter l'effet de tissage du verre dans les protocoles de sécurité à haute vitesse ? Spécifiez du spread glass, par exemple style 1067 ou 1078, dans vos notes de fabrication. Cela homogénéise la constante diélectrique et réduit le skew des paires différentielles.

8. Peut-on masquer les vias pour compliquer la rétro-ingénierie ? Oui. La technologie via-in-pad avec remplissage époxy et bouchage rend les vias pratiquement invisibles en surface, ce qui complique fortement la lecture visuelle du circuit.

9. Quels sont les critères d'acceptation pour les maillages anti-effraction ? Le maillage doit être exempt d'encoches réduisant la largeur de piste de plus de 20%, et aucun court-circuit n'est admissible. Une propreté élevée est indispensable pour éviter la migration électrochimique.

10. Prenez-vous en charge ITAR ou la gestion de données sensibles ? Pour des exigences spécifiques de conformité liées au traitement des données ou à l'accès aux installations, contactez directement notre équipe d'ingénierie afin d'évaluer les besoins de sécurité de votre projet.

11. Pourquoi le contrôle d'impédance est-il critique pour un PCB de pont de protocole ? Un PCB de pont de protocole relie souvent deux standards rapides différents. Une mauvaise adaptation d'impédance crée des réflexions, dégrade le diagramme de l'œil et peut provoquer des erreurs qui compromettent la poignée de main de sécurité.

12. Quelle différence entre un PCB d'analyseur de protocole et un sniffer standard ? Un PCB d'analyseur de protocole est conçu pour être extrêmement peu intrusif. Il utilise des prises à haute impédance et une correspondance de longueur très précise pour observer les signaux sans les déformer, ce qui exige des techniques de conception de PCB haute vitesse.

Ressources pour les PCB de protocole de sécurité (pages et outils associés)

- Fabrication de PCB pour équipements de sécurité: Capacités dédiées à la surveillance, au contrôle d'accès et au matériel chiffré.

- Conception de PCB haute vitesse: Référence essentielle pour maintenir l'intégrité du signal dans les analyseurs de protocole et les équipements réseau.

- Stackups de PCB multicouches: Explique comment organiser les couches pour les vias enterrés et le routage stripline.

- Capacités HDI pour PCB: Technologie requise pour les maillages anti-effraction à pas fin et les microvias.

Glossaire des PCB de protocole de sécurité (termes clés)

| Terme | Définition |

|---|---|

| Maillage actif | Motif continu de pistes serpentines surveillé par un circuit ; sa rupture déclenche un événement de sécurité, comme l'effacement d'une clé. |

| Via enterré | Via reliant uniquement des couches internes, invisible depuis l'extérieur. Essentiel pour dissimuler les signaux. |

| Paire différentielle | Deux signaux complémentaires utilisés pour transmettre des données avec une forte immunité au bruit, comme en USB ou PCIe. |

| FIPS 140-2 | Norme américaine utilisée pour l'homologation des modules cryptographiques. |

| HSM | Module matériel de sécurité ; équipement physique chargé de protéger et gérer des clés numériques. |

| Impédance | Opposition au courant alternatif dans une piste, déterminée par sa largeur, son épaisseur et la hauteur diélectrique. |

| LIDAR | Détection et estimation de distance par la lumière ; requiert des PCB à timing précis et à faible bruit pour la sécurité périmétrique. |

| Test de netlist | Test électrique vérifiant que la carte réelle correspond aux connexions logiques définies dans la CAO. |

| Skew | Différence de temps d'arrivée entre deux signaux, par exemple P et N d'une paire différentielle. |

| Stripline | Piste routée sur une couche interne, prise en sandwich entre deux plans de masse pour le blindage. |

| TDR | Réflectométrie dans le domaine temporel ; méthode de mesure de l'impédance caractéristique des pistes PCB. |

| Via-in-Pad | Intégration d'un via directement dans une pastille de composant, puis métallisé, pour gagner de la place et améliorer les performances thermiques et électriques. |

Demander un devis pour un PCB de protocole de sécurité

Prêt à lancer la fabrication de votre matériel sécurisé ? APTPCB propose une revue DFM complète afin de vérifier la fabricabilité de vos conceptions anti-effraction et de vos exigences d'impédance avant le démarrage de la production.

Merci d'inclure les éléments suivants pour obtenir un devis précis :

- Fichiers Gerber : de préférence au format RS-274X.

- Dessin de stackup : avec type de matériau (par ex. FR4, Rogers), ordre des couches et exigences d'impédance.

- Fichier de perçage : avec indication claire des profondeurs de vias borgnes et enterrés.

- Netlist : au format IPC-356 pour une validation électrique à 100%.

- Volume : quantité de prototypes et estimation de la production série.

Conclusion : prochaines étapes pour les PCB de protocole de sécurité

La réussite de la fabrication d'un PCB de protocole de sécurité demande plus qu'une production standard. Elle exige un partenaire qui maîtrise les subtilités de l'intégrité du signal, de la stabilité des matériaux et des fonctions de sécurité physique. Du contrôle précis de l'impédance sur les interfaces de PCB de sécurité réseau jusqu'à la gravure fine des maillages anti-effraction, chaque détail compte. En appliquant rigoureusement les règles et spécifications ci-dessus, vous vous assurez que votre matériel répond aux exigences sévères des infrastructures de sécurité modernes.