Les passerelles industrielles comblent le fossé entre la technologie opérationnelle (OT) dans l'atelier et l'infrastructure des technologies de l'information (IT), assurant la traduction entre divers protocoles industriels tout en offrant des capacités de calcul en périphérie (edge computing) et des fonctions de cybersécurité. Le PCB doit prendre en charge plusieurs interfaces de communication avec une isolation appropriée tout en fournissant des ressources de traitement pour la conversion de protocole, le filtrage des données et les analyses locales.

Ce guide couvre les considérations de conception de PCB pour les passerelles industrielles qui connectent les systèmes d'automatisation hérités et modernes.

Dans ce guide

- Architecture d'interface multiprotocole

- Isolation et sécurité du réseau

- Plateforme de traitement en périphérie

- Conception d'alimentation et environnementale

- Connectivité et extension

- Mise en œuvre de la cybersécurité

Architecture d'interface multiprotocole

Les passerelles industrielles se connectent à divers équipements à l'aide de protocoles série (Modbus RTU, PROFIBUS), de réseaux de bus de terrain (PROFINET, EtherNet/IP) et de variantes modernes d'Ethernet industriel. Le PCB doit accommoder plusieurs types d'interfaces avec un conditionnement de signal et une isolation appropriés pour chacun.

Les interfaces série restent essentielles pour connecter les équipements hérités. Les émetteurs-récepteurs RS-232, RS-485 et RS-422 avec protection contre les surtensions industrielles gèrent les connexions aux automates (PLC), aux variateurs et aux capteurs qui peuvent avoir plusieurs décennies. Les réseaux RS-485 nécessitent une terminaison appropriée et une polarisation à sécurité intégrée que le PCB doit prendre en charge.

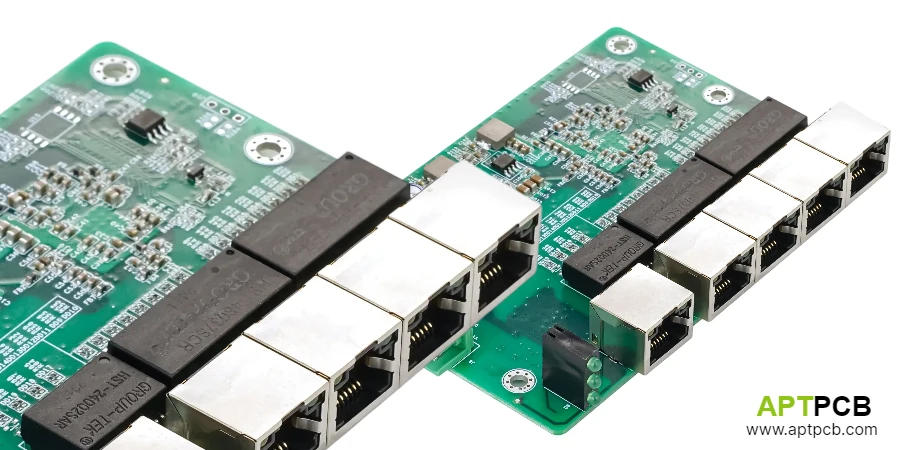

Les interfaces de communication industrielles comme PROFINET et EtherNet/IP utilisent des couches physiques Ethernet standard mais nécessitent des piles de protocoles spécifiques et parfois du matériel dédié pour les variantes en temps réel. Le PCB de la passerelle accueille plusieurs ports Ethernet avec des PHY et des composants magnétiques de qualité industrielle.

Exigences de conception d'interface

- Ports série : RS-232/485/422 avec protection ESD de 15 kV et contre les surtensions selon IEC 61000-4-5.

- Ports Ethernet : 10/100/1000 Mbps avec PHY industriels ; connecteurs M12 ou RJ45.

- Interface CAN : Prise en charge du bus CAN pour la connectivité CANopen et DeviceNet.

- Isolation : Isolation galvanique entre les différents segments de réseau ; tension de travail typique de 2,5 kV.

- Matériel de protocole : FPGA ou contrôleurs dédiés pour la gestion déterministe des protocoles.

- Options d'extension : Architecture modulaire pour cartes d'interface supplémentaires.

Isolation et sécurité du réseau

Les passerelles connectant les réseaux OT à l'infrastructure IT doivent fournir une isolation empêchant les perturbations du réseau de se propager entre les domaines. Cette isolation a des composantes électriques et logiques — l'isolation galvanique empêche les boucles de terre et les transitoires, tandis que l'isolation logique via un pare-feu et la validation des protocoles empêche les cybermenaces.

L'isolation électrique entre les ports réseau utilise des composants magnétiques Ethernet à base de transformateurs ou des solutions d'optocoupleur/isolateur numérique pour les interfaces série. La cote d'isolation doit dépasser la tension de travail entre les réseaux plus les transitoires attendus. La conception de PCB doit maintenir la ligne de fuite et la distance dans l'air entre les domaines isolés.

Les fonctions de sécurité réseau, y compris le pare-feu dynamique, l'inspection approfondie des paquets et la détection d'anomalies, s'exécutent sur le processeur de la passerelle. Les ressources de traitement et la mémoire doivent accommoder les fonctions de sécurité aux côtés de la conversion de protocole sans créer de problèmes de latence.

Conception de l'isolation et de la sécurité

- Isolation port à port : Isolation de 2,5 à 4 kV entre les ports réseau protège contre les différentiels de terre.

- Domaines de terre séparés : Chaque port isolé a une référence de terre indépendante ; pas de couplage involontaire.

- Traitement du pare-feu : Le budget des ressources du processeur inclut la surcharge des fonctions de sécurité.

- Démarrage sécurisé (Secure Boot) : Prise en charge matérielle pour le démarrage sécurisé et l'authentification du micrologiciel.

- Détection d'altération : Des commutateurs d'altération optionnels détectent l'ouverture du boîtier.

- Stockage de clés : Élément sécurisé ou TPM pour le stockage de clés cryptographiques.

Plateforme de traitement en périphérie

Les passerelles industrielles modernes exécutent des fonctions de calcul en périphérie, notamment l'agrégation de données, le prétraitement et l'analyse locale, qui réduisent la bande passante du cloud et permettent une réponse plus rapide aux événements locaux. La plateforme de traitement doit équilibrer les performances avec la consommation d'énergie et le coût.

Les processeurs basés sur ARM (Cortex-A53/A72) ou les processeurs embarqués x86 fournissent la base de calcul. La sélection dépend des exigences de l'écosystème logiciel — les distributions industrielles basées sur Linux privilégient ARM ou x86 ; des piles de protocoles spécifiques peuvent nécessiter des architectures particulières.

La mémoire et le stockage doivent accommoder le système d'exploitation, les piles de protocoles, les logiciels de sécurité et la mise en mémoire tampon des données pour le fonctionnement en mode stockage et retransmission pendant les pannes de réseau. La conception de PCB de contrôle industriel doit prendre en charge les interfaces mémoire DDR4 et le stockage eMMC ou SSD avec une cote de température industrielle.

Architecture de traitement en périphérie

- Sélection du processeur : Série ARM Cortex-A ou x86 embarqué ; équilibre entre performances, énergie et écosystème logiciel.

- Mémoire : 1-8 Go DDR4 avec cote de température industrielle ; option ECC pour les applications critiques.

- Stockage : eMMC ou SSD industriel ; 16-128 Go typique ; prise en charge de l'enregistrement de données et de l'historien local.

- Capacité temps réel : Partition RTOS ou processeur temps réel dédié pour les tâches déterministes.

- Accélération : FPGA optionnel ou accélérateur IA pour le traitement en périphérie spécialisé.

- Chien de garde (Watchdog) : Chien de garde matériel avec délai configurable et actions de récupération.

Conception d'alimentation et environnementale

Les passerelles industrielles fonctionnent à partir d'une alimentation 24 VCC courante dans les systèmes d'automatisation, avec une large tolérance d'entrée (18-32 VCC) accommodant les variations de tension présentes dans les environnements d'usine. Le système d'alimentation doit fournir des alimentations stables à la plateforme de traitement tout en survivant aux transitoires et aux événements d'inversion de polarité.

Les exigences environnementales incluent une plage de fonctionnement de -40°C à +70°C pour le montage sur rail DIN dans les armoires de commande, un revêtement conforme pour la résistance à l'humidité et une tolérance aux vibrations pour les installations mobiles ou difficiles. La fabrication de PCB industriel doit utiliser des matériaux et des processus appropriés pour ces conditions.

La consommation d'énergie affecte à la fois la conception thermique et le dimensionnement de l'UPS pour un fonctionnement ininterrompu. Une conversion d'énergie efficace minimise la génération de chaleur dans les installations fermées ; les modes veille réduisent la consommation pendant les périodes d'inactivité tout en maintenant la présence sur le réseau.

Conception d'alimentation et environnementale

- Plage d'entrée : 18-32 VCC avec tolérance aux transitoires jusqu'à 36 VCC ; protection contre l'inversion de polarité.

- Efficacité : Efficacité de conversion de 85 %+ minimise la génération de chaleur.

- Protection contre les surtensions : Immunité aux surtensions CEI 61000-4-5 sur l'entrée d'alimentation.

- Plage de température : -40°C à +70°C en fonctionnement ; -40°C à +85°C en stockage.

- Revêtement conforme : Revêtement sélectif pour la résistance à l'humidité et à la contamination.

- Conformité CEM : Immunité CEI 61000-6-2 ; émissions CEI 61000-6-4 pour les environnements industriels.

Connectivité et extension

Les passerelles nécessitent une connectivité pour la configuration, la surveillance et l'extension sans fil optionnelle. Les ports USB fournissent un accès local ; des modules Wi-Fi ou cellulaires optionnels permettent une connectivité sans fil pour les sites distants ou les applications mobiles.

La connectivité cellulaire (4G LTE/5G) permet des installations distantes où la connectivité filaire est impraticable. Le PCB doit accommoder le montage du module cellulaire avec des connexions d'antenne appropriées et un support de carte SIM. La certification du module cellulaire ajoute des exigences pour les tests SAR et RF.

Les options de communication sans fil incluent le Wi-Fi pour la connectivité locale, le Bluetooth pour la configuration et les protocoles LPWAN (LoRa, NB-IoT) pour l'agrégation de réseaux de capteurs. La conception et le placement de l'antenne affectent considérablement les performances sans fil.

Options de connectivité

- Ports USB : USB 2.0/3.0 pour la configuration locale, les périphériques ou les adaptateurs USB vers série.

- Wi-Fi : 802.11ac/ax pour la connectivité sans fil locale ; options d'antenne interne ou externe.

- Cellulaire : Emplacement pour module 4G LTE Cat M1/NB-IoT ou 5G ; support de carte SIM ; connecteurs d'antenne.

- Bluetooth : BLE pour la configuration des appareils mobiles et les services de proximité.

- Carte SD : Emplacement pour carte SD optionnel pour la sauvegarde de la configuration ou l'exportation de données.

- Interface d'affichage : Connecteur HDMI ou d'affichage optionnel pour la visualisation locale.

Mise en œuvre de la cybersécurité

Les passerelles industrielles représentent des points de contrôle de sécurité critiques à la frontière OT/IT. Le PCB doit prendre en charge des fonctionnalités de sécurité matérielle qui complètent la protection logicielle, permettant une défense en profondeur contre les cybermenaces.

Le démarrage sécurisé utilisant une racine de confiance matérielle garantit que seul un micrologiciel authentifié s'exécute. Les circuits intégrés TPM (Trusted Platform Module) ou d'élément sécurisé fournissent un stockage de clés inviolable et une accélération cryptographique pour des communications sécurisées.

Les exigences de sécurité industrielle déterminent les caractéristiques de conception, notamment la détection physique d'altération, les mécanismes de mise à jour sécurisée du micrologiciel et la protection de la mémoire imposée par le matériel qui empêche les vecteurs d'attaque courants.

Conception matérielle de sécurité

- Démarrage sécurisé (Secure Boot) : Racine de confiance matérielle avec vérification de la chaîne de confiance à travers le processus de démarrage.

- TPM/Élément sécurisé : Stockage de clés matériel et accélération cryptographique.

- Crypto matérielle : Accélération AES pour les performances de communication cryptée.

- Protection de la mémoire : Isolation imposée par MPU ou MMU entre les domaines de sécurité.

- Détection d'altération : Des commutateurs détectent l'ouverture du boîtier ; maille optionnelle pour la détection d'attaques physiques.

- Mise à jour sécurisée : Mises à jour de micrologiciel signées avec protection contre le retour en arrière.

Résumé

La conception de PCB de passerelle industrielle intègre plusieurs interfaces de communication, une capacité de traitement et des fonctionnalités de sécurité dans des systèmes qui relient les équipements d'automatisation hérités à l'infrastructure IT moderne. La combinaison de la diversité des protocoles, des exigences d'isolation, des demandes de calcul en périphérie et des considérations de cybersécurité crée des défis de conception qui nécessitent une attention à la fois à l'ingénierie PCB traditionnelle et aux exigences émergentes de l'Industrie 4.0. Le succès dépend de la compréhension de la manière dont ces diverses exigences interagissent et affectent les décisions d'architecture système.