Industrielle Gateways überbrücken die Lücke zwischen Betriebstechnologie (OT) in der Fabrikhalle und Informationstechnologie (IT)-Infrastruktur, übersetzen zwischen verschiedenen Industrieprotokollen und bieten gleichzeitig Edge-Computing-Fähigkeiten und Cybersicherheitsfunktionen. Die Leiterplatte (PCB) muss mehrere Kommunikationsschnittstellen mit angemessener Isolierung unterstützen und gleichzeitig Verarbeitungsressourcen für Protokollkonvertierung, Datenfilterung und lokale Analysen bereitstellen.

Dieser Leitfaden behandelt PCB-Designüberlegungen für industrielle Gateways, die alte und moderne Automatisierungssysteme verbinden.

In diesem Leitfaden

- Multiprotokoll-Schnittstellenarchitektur

- Netzwerkisolierung und Sicherheit

- Edge-Verarbeitungsplattform

- Stromversorgungs- und Umgebungsdesign

- Konnektivität und Erweiterung

- Implementierung der Cybersicherheit

Multiprotokoll-Schnittstellenarchitektur

Industrielle Gateways verbinden sich mit diversen Geräten über serielle Protokolle (Modbus RTU, PROFIBUS), Feldbus-Netzwerke (PROFINET, EtherNet/IP) und moderne Industrial Ethernet-Varianten. Die PCB muss mehrere Schnittstellentypen mit entsprechender Signalkonditionierung und Isolierung für jeden aufnehmen.

Serielle Schnittstellen bleiben für den Anschluss alter Geräte unerlässlich. RS-232, RS-485 und RS-422 Transceiver mit industriellem Überspannungsschutz handhaben Verbindungen zu SPS, Antrieben und Sensoren, die Jahrzehnte alt sein können. RS-485-Netzwerke erfordern eine ordnungsgemäße Terminierung und eine ausfallsichere Vorspannung, die die PCB unterstützen muss.

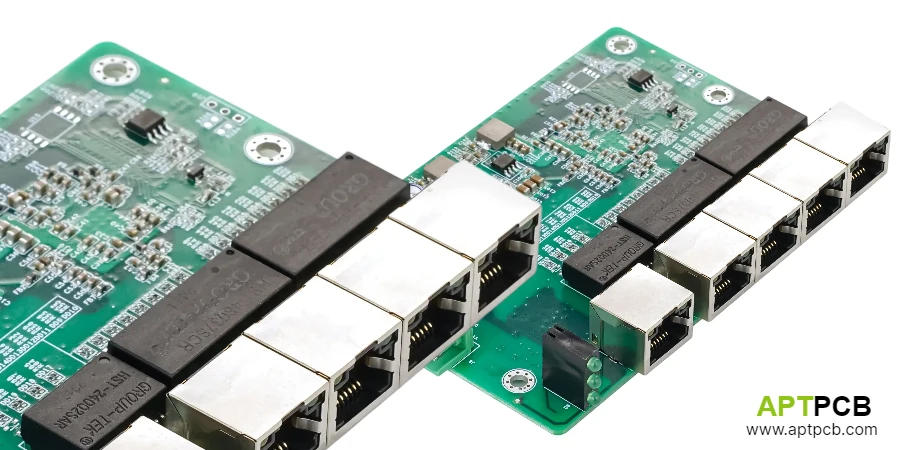

Industrielle Kommunikationsschnittstellen wie PROFINET und EtherNet/IP nutzen Standard-Ethernet-Physikschichten, erfordern jedoch spezifische Protokollstapel und manchmal dedizierte Hardware für Echtzeitvarianten. Die Gateway-PCB bietet Platz für mehrere Ethernet-Ports mit industrietauglichen PHYs und Übertragern.

Anforderungen an das Schnittstellendesign

- Serielle Ports: RS-232/485/422 mit 15kV ESD- und Überspannungsschutz gemäß IEC 61000-4-5.

- Ethernet-Ports: 10/100/1000 Mbps mit industriellen PHYs; M12- oder RJ45-Steckverbinder.

- CAN-Schnittstelle: CAN-Bus-Unterstützung für CANopen- und DeviceNet-Konnektivität.

- Isolierung: Galvanische Trennung zwischen verschiedenen Netzwerksegmenten; 2,5kV typische Arbeitsspannung.

- Protokoll-Hardware: FPGA oder dedizierte Controller für deterministische Protokollverarbeitung.

- Erweiterungsoptionen: Modulare Architektur für zusätzliche Schnittstellenkarten.

Netzwerkisolierung und Sicherheit

Gateways, die OT-Netzwerke mit IT-Infrastruktur verbinden, müssen eine Isolierung bieten, die verhindert, dass sich Netzwerkstörungen zwischen Domänen ausbreiten. Diese Isolierung hat sowohl elektrische als auch logische Komponenten – galvanische Trennung verhindert Masseschleifen und Transienten, während logische Isolierung durch Firewalls und Protokollvalidierung Cyberbedrohungen verhindert.

Die elektrische Isolierung zwischen Netzwerkports verwendet transformatorbasierte Ethernet-Übertrager oder Optokoppler/Digitalisolator-Lösungen für serielle Schnittstellen. Die Isolationsbewertung muss die Arbeitsspannung zwischen den Netzwerken plus erwartete Transienten übersteigen. Das PCB-Layout muss Luft- und Kriechstrecken zwischen isolierten Domänen einhalten.

Netzwerksicherheitsfunktionen wie Stateful Firewall, Deep Packet Inspection und Anomalieerkennung laufen auf dem Gateway-Prozessor. Verarbeitungsressourcen und Speicher müssen Sicherheitsfunktionen neben der Protokollkonvertierung ohne Latenzprobleme bewältigen.

Isolierungs- und Sicherheitsdesign

- Port-zu-Port-Isolierung: 2,5-4kV Isolierung zwischen Netzwerkports schützt vor Massedifferenzen.

- Getrennte Massedomänen: Jeder isolierte Port hat eine unabhängige Massereferenz; keine unbeabsichtigte Kopplung.

- Firewall-Verarbeitung: Das Budget für Prozessorressourcen umfasst den Overhead für Sicherheitsfunktionen.

- Secure Boot: Hardware-Unterstützung für Secure Boot und Firmware-Authentifizierung.

- Manipulationserkennung: Optionale Manipulationsschalter erkennen das Öffnen des Gehäuses.

- Schlüsselspeicher: Secure Element oder TPM für kryptografische Schlüsselspeicherung.

Edge-Verarbeitungsplattform

Moderne industrielle Gateways führen Edge-Computing-Funktionen durch, einschließlich Datenaggregation, Vorverarbeitung und lokaler Analysen, die die Cloud-Bandbreite reduzieren und eine schnellere Reaktion auf lokale Ereignisse ermöglichen. Die Verarbeitungsplattform muss Leistung mit Stromverbrauch und Kosten abwägen.

ARM-basierte Prozessoren (Cortex-A53/A72) oder x86-Embedded-Prozessoren bilden die Rechengrundlage. Die Auswahl hängt von den Anforderungen des Software-Ökosystems ab – Linux-basierte Industriedistributionen bevorzugen ARM oder x86; spezifische Protokollstapel können bestimmte Architekturen erfordern.

Speicher und Datenspeicher müssen Betriebssystem, Protokollstapel, Sicherheitssoftware und Datenpufferung für Store-and-Forward-Betrieb bei Netzwerkausfällen aufnehmen. Das industrielle Steuerungs-PCB-Design muss DDR4-Speicherschnittstellen und eMMC- oder SSD-Speicher mit industrieller Temperaturbewertung unterstützen.

Edge-Verarbeitungsarchitektur

- Prozessorauswahl: ARM Cortex-A-Serie oder x86 Embedded; Balance zwischen Leistung, Stromverbrauch und Software-Ökosystem.

- Speicher: 1-8GB DDR4 mit industrieller Temperaturbewertung; ECC-Option für kritische Anwendungen.

- Datenspeicher: eMMC oder industrielle SSD; 16-128GB typisch; Unterstützung für Datenlogging und lokale Historian-Funktion.

- Echtzeitfähigkeit: RTOS-Partition oder dedizierter Echtzeitprozessor für deterministische Aufgaben.

- Beschleunigung: Optionaler FPGA oder KI-Beschleuniger für spezialisierte Edge-Verarbeitung.

- Watchdog: Hardware-Watchdog mit konfigurierbarem Timeout und Wiederherstellungsaktionen.

Stromversorgungs- und Umgebungsdesign

Industrielle Gateways arbeiten mit der in Automatisierungssystemen üblichen 24VDC-Spannung, wobei eine weite Eingangstoleranz (18-32VDC) Spannungsschwankungen in Fabrikumgebungen Rechnung trägt. Das Stromversorgungssystem muss stabile Versorgungen für die Verarbeitungsplattform bereitstellen und gleichzeitig Transienten und Verpolungsereignisse überstehen.

Umgebungsanforderungen umfassen einen Betriebsbereich von -40°C bis +70°C für die DIN-Schienenmontage in Schaltschränken, Schutzlackierung für Feuchtigkeitsbeständigkeit und Vibrationstoleranz für mobile oder raue Installationen. Die industrielle PCB-Fertigung muss für diese Bedingungen geeignete Materialien und Prozesse verwenden.

Der Stromverbrauch beeinflusst sowohl das thermische Design als auch die USV-Dimensionierung für den unterbrechungsfreien Betrieb. Eine effiziente Energieumwandlung minimiert die Wärmeerzeugung in geschlossenen Installationen; Ruhemodi reduzieren den Verbrauch in Leerlaufzeiten bei gleichzeitiger Aufrechterhaltung der Netzwerkpräsenz.

Stromversorgungs- und Umgebungsdesign

- Eingangsbereich: 18-32VDC mit Transiententoleranz bis 36VDC; Verpolungsschutz.

- Effizienz: 85%+ Umwandlungseffizienz minimiert Wärmeerzeugung.

- Überspannungsschutz: IEC 61000-4-5 Stoßfestigkeit am Stromeingang.

- Temperaturbereich: -40°C bis +70°C Betrieb; -40°C bis +85°C Lagerung.

- Schutzlackierung: Selektive Beschichtung für Feuchtigkeits- und Kontaminationsbeständigkeit.

- EMV-Konformität: IEC 61000-6-2 Störfestigkeit; IEC 61000-6-4 Emissionen für industrielle Umgebungen.

Konnektivität und Erweiterung

Gateways benötigen Konnektivität für Konfiguration, Überwachung und optionale drahtlose Erweiterung. USB-Ports bieten lokalen Zugriff; optionale Wi-Fi- oder Mobilfunkmodule ermöglichen drahtlose Konnektivität für entfernte Standorte oder mobile Anwendungen.

Mobilfunkkonnektivität (4G LTE/5G) ermöglicht entfernte Installationen, wo kabelgebundene Konnektivität unpraktisch ist. Die PCB muss die Montage des Mobilfunkmoduls mit entsprechenden Antennenanschlüssen und SIM-Kartensockel aufnehmen. Die Zertifizierung von Mobilfunkmodulen fügt Anforderungen für SAR- und HF-Tests hinzu.

Optionen für die drahtlose Kommunikation umfassen Wi-Fi für lokale Konnektivität, Bluetooth für die Konfiguration und LPWAN-Protokolle (LoRa, NB-IoT) für die Aggregation von Sensornetzwerken. Antennendesign und -platzierung beeinflussen die drahtlose Leistung erheblich.

Konnektivitätsoptionen

- USB-Ports: USB 2.0/3.0 für lokale Konfiguration, Peripheriegeräte oder USB-zu-Seriell-Adapter.

- Wi-Fi: 802.11ac/ax für lokale drahtlose Konnektivität; interne oder externe Antennenoptionen.

- Mobilfunk: 4G LTE Cat M1/NB-IoT oder 5G-Modulsteckplatz; SIM-Kartensockel; Antennenanschlüsse.

- Bluetooth: BLE für die Konfiguration mobiler Geräte und Proximity-Dienste.

- SD-Karte: Optionaler SD-Kartensteckplatz für Konfigurations-Backup oder Datenexport.

- Display-Schnittstelle: Optionaler HDMI- oder Display-Anschluss für lokale Visualisierung.

Implementierung der Cybersicherheit

Industrielle Gateways stellen kritische Sicherheitskontrollpunkte an der OT/IT-Grenze dar. Die PCB muss Hardware-Sicherheitsfunktionen unterstützen, die softwarebasierten Schutz ergänzen und eine Tiefenverteidigung gegen Cyberbedrohungen ermöglichen.

Secure Boot unter Verwendung einer Hardware-Root-of-Trust stellt sicher, dass nur authentifizierte Firmware ausgeführt wird. TPM (Trusted Platform Module) oder Secure Element ICs bieten manipulationssichere Schlüsselspeicherung und kryptografische Beschleunigung für sichere Kommunikation.

Industrielle Sicherheitsanforderungen treiben Designmerkmale voran, darunter physische Manipulationserkennung, sichere Firmware-Update-Mechanismen und hardwaregestützter Speicherschutz, der gängige Angriffsvektoren verhindert.

Hardware-Sicherheitsdesign

- Secure Boot: Hardware-Root-of-Trust mit Vertrauenskette-Verifizierung durch den Boot-Prozess.

- TPM/Secure Element: Hardware-Schlüsselspeicherung und kryptografische Beschleunigung.

- Hardware-Krypto: AES-Beschleunigung für verschlüsselte Kommunikationsleistung.

- Speicherschutz: MPU- oder MMU-erzwungene Isolierung zwischen Sicherheitsdomänen.

- Manipulationserkennung: Schalter erkennen das Öffnen des Gehäuses; optionales Netz zur Erkennung physischer Angriffe.

- Sicheres Update: Signierte Firmware-Updates mit Rollback-Schutz.

Zusammenfassung

Das PCB-Design für industrielle Gateways integriert mehrere Kommunikationsschnittstellen, Verarbeitungsfähigkeit und Sicherheitsfunktionen in Systeme, die alte Automatisierungsausrüstung mit moderner IT-Infrastruktur verbinden. Die Kombination aus Protokollvielfalt, Isolationsanforderungen, Edge-Computing-Anforderungen und Cybersicherheitsüberlegungen schafft Designherausforderungen, die Aufmerksamkeit sowohl für traditionelles PCB-Engineering als auch für aufkommende Industrie 4.0-Anforderungen erfordern. Der Erfolg hängt davon ab, zu verstehen, wie diese unterschiedlichen Anforderungen interagieren und Architekturentscheidungen beeinflussen.